В нашей современной информационной эпохе, когда технологии становятся все более распространенными и доступными, защита личной информации становится вопросом все более актуальным. Ведь все больше людей сталкиваются с угрозой утечки своих личных данных и потерей конфиденциальности.

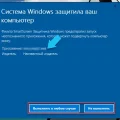

Один из способов защитить свою информацию — это использование режима конфиденциальности. Режим конфиденциальности предоставляет дополнительную защиту вашим данным, ограничивая доступ к ним только для определенных лиц или групп пользователей.

Включение режима конфиденциальности позволяет контролировать доступ к вашей информации и предотвращать нежелательное ее распространение. Это особенно важно, когда дело касается личных данных, таких как финансовая информация, персональные фотографии или конфиденциальные документы.

Хороший режим конфиденциальности должен обеспечивать шифрование данных, сложные пароли и многоуровневые системы проверки подлинности, чтобы гарантировать максимальную безопасность пользователя.

Использование режима конфиденциальности — это первый и важный шаг в защите вашей личной информации. Не забывайте, что ваша конфиденциальность имеет высокую стоимость, и все возможные меры должны быть приняты для ее обеспечения.

Важность обеспечения конфиденциальности

В современном информационном обществе обеспечение конфиденциальности становится все более важной задачей. Всяческая информация, которой мы делимся с другими людьми или передаем через сети, может быть украдена или использована несанкционированным образом. Поэтому защита и обеспечение конфиденциальности наших данных имеет столь высокую релевантность.

Конфиденциальность необходима как в личном, так и в служебном плане. В личной сфере мы имеем дело с чувствительными личными данными, такими как финансовая информация, медицинские записи или личная переписка, которая не должна быть доступна посторонним лицам. В свою очередь, в служебной сфере задачи по обеспечению конфиденциальности касаются деловой информации, патентов, коммерческих предложений и клиентских данных.

Важным аспектом обеспечения конфиденциальности является защита от несанкционированного доступа к информации. Воровство и утечка данных могут привести к серьезным последствиям, включая финансовые потери, ущерб репутации и потерю доверия клиентов. Кроме того, нарушение конфиденциальности может привести к правовым последствиям и штрафам.

Для обеспечения конфиденциальности данных необходимы различные меры защиты. Во-первых, важно обучать сотрудников и пользователей правилам и практикам безопасности информации. Это может включать обучение по защите паролей, аутентификации, шифрованию данных и осведомленности о социальной инженерии. Во-вторых, следует использовать соответствующие технологии и программное обеспечение для защиты информации. Это может включать использование фаерволов, антивирусного программного обеспечения, зашифрования данных и многоуровневой аутентификации.

Наконец, важно иметь стратегию реагирования на случаи нарушения конфиденциальности. Это включает быструю реакцию на инциденты, выяснение причин нарушения и принятие мер по предотвращению повторения подобных ситуаций. Кроме того, следует вести мониторинг и аудит системы безопасности, чтобы обнаружить потенциальные уязвимости и своевременно их устранить.

Осознание важности обеспечения конфиденциальности информации является ключевым шагом к ее защите. Защита конфиденциальности должна стать приоритетом для каждого пользователя и организации, которые хотят сохранить свою информацию в безопасности.

Защита информации от несанкционированного доступа

Конфиденциальность информации является одним из главных приоритетов в современном мире, где различные виды данных широко доступны и передаются через различные каналы связи.

Несанкционированный доступ к информации представляет угрозу для частных лиц, организаций и государственных учреждений. Для обеспечения безопасности и защиты информации существуют различные методы и подходы.

1. Парольная защита:

- Использование паролей сильной сложности, состоящих из комбинации букв (в верхнем и нижнем регистрах), цифр и специальных символов.

- Регулярная смена паролей и никогда не использовать один и тот же пароль для разных учетных записей.

- Использование двухфакторной аутентификации, которая требует не только пароль, но и дополнительный подтверждающий фактор, такой как SMS-код или отпечаток пальца.

2. Криптография:

- Использование средств шифрования для защиты передаваемой информации, таких как протокол SSL/TLS при передаче данных через интернет.

- Шифрование файлов и дисков для предотвращения несанкционированного доступа к ним.

3. Физическая защита:

- Установка систем видеонаблюдения и контроля доступа в помещениях, где хранится информация.

- Ограничение физического доступа к компьютерам и серверам с помощью замков, биометрических устройств или кодов доступа.

4. Обучение и осведомленность:

- Проведение тренингов и семинаров для сотрудников по оказанию сопротивления социальной инженерии и осведомленности о рисках нарушения информационной безопасности.

- Создание политики безопасности информации и требование ее соблюдения всеми сотрудниками организации.

5. Резервное копирование данных:

- Регулярное создание резервных копий данных для возможности восстановления информации в случае ее утраты или повреждения.

- Хранение резервных копий в защищенном месте, отдельно от основной системы.

Обеспечение безопасности и защиты информации от несанкционированного доступа является сложным и многогранным процессом, требующим постоянного мониторинга и обновления методов защиты. Комбинирование различных методов и стратегий позволяет эффективно обеспечить безопасность в сфере информационных технологий.

Использование надежных паролей

Для защиты информации и предотвращения несанкционированного доступа к персональным данным особенно важно использовать надежные пароли.

Ниже приведены некоторые рекомендации, которые помогут вам создать надежные пароли:

- Длина пароля: Пароль должен иметь длину не менее 8 символов.

- Сложность пароля: Используйте комбинацию строчных и заглавных букв, цифр и специальных символов.

- Неиспользование персональной информации: Избегайте использования личных данных, таких как имена, даты рождения или адреса, в качестве паролей.

- Неиспользование очевидных комбинаций: Избегайте простых и очевидных комбинаций, таких как «12345678» или «qwerty».

- Регулярное изменение пароля: Меняйте пароль регулярно, чтобы предотвратить его утечку или взлом.

- Индивидуальность пароля: Используйте различные пароли для разных учетных записей. Не используйте один и тот же пароль для всех своих аккаунтов.

- Использование парольных менеджеров: Используйте парольный менеджер для хранения и управления своими паролями. Это поможет вам создать сложные пароли и хранить их в безопасности.

Помните, что наиболее надежные пароли сложны для угадывания, но легки для запоминания. При создании нового пароля старайтесь придумать уникальную фразу или комбинацию, которую будет легко вспомнить, но трудно угадать.

| Плохие пароли | Хорошие пароли |

|---|---|

| password | 3×8!7d2S |

| 123456 | M0n3yP@ssw0rd |

| qwerty | MyD0gN@m3 |

| iloveyou | !StrongPa55w0rd! |

Следуя этим рекомендациям, вы сможете создать надежные пароли, которые помогут защитить вашу информацию и предотвратить несанкционированный доступ к вашим учетным записям.

Шифрование данных

Шифрование данных – это процесс преобразования информации в зашифрованный вид, чтобы предотвратить несанкционированный доступ к конфиденциальным данным. Шифрование используется для обеспечения конфиденциальности, целостности и аутентичности информации.

Шифрование основывается на использовании алгоритмов, которые преобразуют данные в непонятную для посторонних лиц форму. Для расшифровки данных необходимо знание ключа, который используется при шифровании.

Существует несколько основных типов шифрования:

- Симметричное шифрование – алгоритм, при котором один и тот же ключ используется как для шифрования, так и для расшифровки данных. Это самый быстрый вид шифрования, но требует безопасного обмена ключом между отправителем и получателем.

- Асимметричное шифрование – алгоритм, при котором используется пара ключей: открытый и закрытый. Открытый ключ используется для шифрования данных, а закрытый – для их расшифровки. Этот вид шифрования более безопасен, но требует больше вычислительных ресурсов.

- Хэширование – алгоритм, при котором данные преобразуются в хэш-значение фиксированной длины. Хэш-значение является непрерывной строкой, которая является уникальным для каждого набора данных. Хэширование используется для обнаружения подделок данных.

Шифрование данных – это важный аспект обеспечения конфиденциальности информации. Оно может использоваться на разных уровнях: на уровне операционной системы, при передаче данных по сети или при хранении данных на устройствах. Использование шифрования поможет защитить вашу информацию от несанкционированного доступа и нарушений конфиденциальности.

Основные угрозы конфиденциальности

Конфиденциальность является одним из основных аспектов безопасности информации. Существует множество угроз, которые могут нарушить конфиденциальность данных. Рассмотрим основные из них:

- Несанкционированный доступ к данным: злоумышленники могут получить доступ к конфиденциальной информации путем взлома системы, использования слабых паролей или эксплуатации уязвимостей в программном обеспечении.

- Фишинг: это метод мошенничества, при котором злоумышленники подделываются под доверенные организации или людей, чтобы получить конфиденциальную информацию, такую как пароли или данные банковских карт.

- Малваре: вредоносное программное обеспечение может быть использовано для сбора конфиденциальной информации с компьютеров или мобильных устройств пользователей. Это могут быть трояны, черви, вирусы и другие виды вредоносного ПО.

- Утечка информации: неосторожное обращение с конфиденциальными данными может привести к их утечке или неправомерному раскрытию. Это может быть вызвано утратой или кражей физических носителей информации, ошибками или недостаточными мерами безопасности.

Для защиты конфиденциальности информации необходимо принимать соответствующие меры безопасности. Это может включать в себя использование надежных паролей, шифрования данных, установку антивирусного программного обеспечения, постоянное обновление программ и операционных систем, обучение сотрудников правилам безопасного обращения с информацией и т.д.

Фишинг и социальная инженерия

Фишинг и социальная инженерия — это методы мошенничества, используемые злоумышленниками для получения конфиденциальной информации от пользователей в интернете. Они основаны на манипуляции и обмане путем создания иллюзии легитимности и надежности.

Фишинг — это вид мошенничества, при котором злоумышленники пытаются получить доступ к конфиденциальным данным (таким как пароли, номера кредитных карт и другие личные данные) путем поддельных электронных сообщений или веб-сайтов, которые имитируют официальные или известные организации.

Злоумышленники могут отправлять электронные письма с просьбой обновить личные данные или выполнить определенные действия, такие как переход по подозрительной ссылке или загрузка вредоносного файла. Пользователь, не подозревая об угрозе, может предоставить свои данные или выполнить указанные действия, что позволяет злоумышленникам получить доступ к его конфиденциальной информации.

Часто фишинговые письма имеют следующие характерные признаки, которые помогают отличить их от легитимной почты:

- Отправитель, не соответствующий официальному домену организации;

- Непрофессиональное оформление и наличие опечаток;

- Ссылки на подозрительные веб-сайты, которые выглядят похожими на официальные;

- Просьба предоставить личные данные или совершить финансовую операцию.

Социальная инженерия — это метод манипуляции, при котором злоумышленники воздействуют на человека с целью получения доступа к его конфиденциальной информации или выполнения определенных действий. Он основан на использовании уязвимостей в поведении людей и их доверии.

Злоумышленники могут прибегать к таким приемам, как обман в разговоре по телефону, фальшивая личность или создание иллюзии авторитетности. Они могут находиться в роли сотрудников организации, служащих технической поддержки или просто представителей других компаний.

Социальная инженерия может быть использована для получения доступа к защищенным системам, подбора паролей, выманивания личной информации или вовлечения в финансовые махинации.

Для защиты от фишинга и социальной инженерии необходимо быть бдительными и следовать следующим рекомендациям:

- Не предоставлять личную информацию и пароли по неподтвержденным запросам;

- Тщательно проверять адреса электронных писем и URL веб-сайтов;

- Избегать непроверенных и подозрительных ссылок;

- Обращаться в службы поддержки организаций с помощью известных и проверенных контактов;

- Не раскрывать личную информацию и не делать финансовые операции в случае подозрительных обстоятельств.

Помните, защита личной информации — это важный аспект режима конфиденциальности, который помогает избежать негативных последствий фишинга и социальной инженерии.

Распространение ложной информации

В современном информационном обществе распространение ложной информации является одной из наиболее серьезных угроз для безопасности и конфиденциальности личных данных.

Механизмы распространения ложной информации сегодня охватывают широкий спектр каналов и платформ. Они могут быть представлены в различных формах, таких как фейковые новости, манипуляции в социальных сетях, поддельные отзывы и комментарии.

Распространение ложной информации негативно влияет на различные аспекты жизни общества. Оно может вызвать социальную нестабильность, политические потрясения, экономические проблемы и т.д. Кроме того, распространение ложной информации может привести к нарушению конфиденциальности данных и приведти к краже личной информации.

В целях защиты от распространения ложной информации необходимо применять следующие меры:

- Проверка источников информации: всегда стоит проверять достоверность источника информации. Необходимо доверять только надежным и проверенным источникам, таким как официальные сайты, крупные СМИ и т.д.

- Образование и информационная грамотность: необходимо осознавать, что распространение ложной информации может быть запланированной тактикой и уметь распознавать ее признаки. Образование и информационная грамотность позволят лучше понимать и анализировать полученную информацию.

- Проверка фактов: перед повторным распространением информации необходимо проверить ее достоверность и подтверждение. Для этого можно воспользоваться проверенными фактчекерами или обратиться к другим надежным источникам.

- Активное использование методов защиты: использование антивирусных программ, фаерволов и регулярное обновление программного обеспечения помогут защитить информацию и персональные данные.

Важно помнить, что распространение ложной информации может иметь серьезные последствия, поэтому необходимо быть внимательным и ответственным при получении и передаче информации. Защита своей конфиденциальности и безопасности начинается с осознания угроз и применения соответствующих мер предосторожности.

Сбор личных данных

Сбор личных данных является одной из основных проблем в сфере защиты информации. В современном цифровом мире сбор личных данных стал обычной практикой для различных организаций и сервисов. Однако, несмотря на широкое распространение этого процесса, не все пользователи осознают, какие данные могут быть собраны и как они могут быть использованы.

Личные данные — это любая информация, которая может быть использована для идентификации человека. Они затрагивают различные сферы жизни — от имени и контактных данных до финансовой и медицинской информации. Сбор личных данных может происходить на разных этапах взаимодействия с сервисами или организациями. Например, это может быть заполнение форм на сайте, использование приложений или оформление покупок.

Когда пользователь предоставляет свои личные данные, они сохраняются организацией или сервисом и могут быть использованы для различных целей. Это может включать:

- Персонализацию предложений и рекламы;

- Проведение аналитических исследований;

- Предоставление доступа к определенным функциям или сервисам;

- Обеспечение безопасности информации и предотвращение мошенничества;

- Соблюдение правовых обязательств.

Организации должны иметь внутренние политики и процедуры, регламентирующие сбор, хранение и использование личных данных. Они также должны получать согласие от пользователей для сбора и обработки их личных данных, а также информировать о целях их использования.

Пользователи, в свою очередь, должны быть более внимательными к предоставлению своих личных данных. Они должны читать условия использования, политику конфиденциальности и соглашаться только на те запросы, которые необходимы для предоставления необходимых услуг.

Сбор личных данных должен осуществляться с соблюдением принципов прозрачности и минимизации. Организации должны быть честными в отношении сбора личных данных и использования их для предусмотренных целей, а также не собирать больше информации, чем это необходимо.

Типы коммуникаций, требующих защиты

В современном информационном обществе существует множество различных типов коммуникаций, которые требуют защиты. Ниже представлены основные виды коммуникаций, информация в которых может быть воспринята как конфиденциальная:

- Электронная почта — письма, отправляемые по электронной почте, могут содержать личные и бизнесовые данные, включая финансовую информацию, контактные данные и прочую конфиденциальную информацию.

- Мессенджеры — с помощью мессенджеров осуществляется обмен текстовыми сообщениями, а также передача медиафайлов. Важно обеспечить защиту таких сообщений от несанкционированного доступа и перехвата.

- Телефонные разговоры — информация, передаваемая по телефону, может быть подвержена утечкам и прослушиванию. Защита данных, передаваемых во время разговоров, является неотъемлемой частью обеспечения конфиденциальности.

- Видеоконференции — в процессе видеоконференций может обсуждаться чувствительная информация, связанная с работой компании или персональными данными. Поэтому важно обеспечить безопасность и конфиденциальность подобных коммуникаций.

- Социальные сети — при использовании социальных сетей пользователи обмениваются личной информацией, фотографиями и видео. Она может быть доступна широкой общественности, поэтому необходимо принимать меры для защиты своей приватности.

Для обеспечения защиты данных, передаваемых и получаемых в рамках вышеупомянутых типов коммуникаций, рекомендуется применять следующие меры:

- Использование шифрования — для защиты данных от несанкционированного доступа и прослушивания можно использовать шифрование. Это позволяет кодировать информацию таким образом, чтобы она могла быть понята только адресатом.

- Установка надежных паролей — для доступа к личным аккаунтам и устройствам следует использовать сложные пароли, состоящие из комбинации различных символов, цифр и букв. Это повысит уровень безопасности и сделает доступ к информации сложнее.

- Аутентификация — использование двухфакторной аутентификации (например, пароль и код, полученный по SMS) или биометрической аутентификации поможет снизить риск несанкционированного доступа.

- Обновление программного обеспечения — регулярное обновление программного обеспечения на устройствах и приложениях поможет предотвратить уязвимости, которые могут использоваться злоумышленниками для несанкционированного доступа.

- Внимательность при публикации информации — перед публикацией информации в интернете следует тщательно проверять свои настройки конфиденциальности и быть осторожными с тем, кому доверять свои персональные данные.

Обеспечение безопасности и конфиденциальности данных во время коммуникаций — это неотъемлемый аспект в современном мире, где часто обмениваются ценной и личной информацией. При соблюдении соответствующих мер безопасности можно существенно снизить риски утечки данных и сохранить свою приватность.

Электронная почта

Электронная почта (или email) — одно из самых популярных и удобных средств обмена информацией в интернете. Однако, при использовании email есть несколько важных моментов, о которых стоит помнить, чтобы обезопасить свои личные данные:

- Используйте надежный и безопасный пароль: при регистрации на почтовом сервисе выбирайте пароль, который будет сложно угадать, но легко запомнить. Помните, что безопасный пароль должен содержать буквы разного регистра, цифры и специальные символы.

- Не отправляйте личную информацию по почте: избегайте отправки личных данных (таких как номера банковских карт, пароли или номера социального страхования) через email. Лучше использовать безопасные методы передачи информации, например, шифрованные мессенджеры или платежные системы.

- Остерегайтесь фишинга: будьте внимательны при получении писем от незнакомых отправителей или с подозрительным содержимым. Не открывайте вложения или переходите по ссылкам из таких писем, так как они могут содержать вредоносные программы или быть частью мошеннической схемы.

- Используйте хорошую антивирусную программу: установите на свой компьютер или мобильное устройство надежную антивирусную программу, которая будет сканировать входящие и исходящие письма на наличие вредоносных файлов.

- Не подписывайтесь на подозрительные рассылки: будьте осторожны при подписке на рассылки или новостные ленты сомнительного происхождения. Такие рассылки могут содержать вирусы или быть причиной получения спама.

Соблюдая эти рекомендации, вы сможете сделать использование электронной почты более безопасным и защитить свою личную информацию от несанкционированного доступа.

Использование энд-ту-энд шифрования

Энд-ту-энд шифрование — это метод защиты информации, который обеспечивает конфиденциальность и целостность данных от начала до конца их передачи. При использовании этой технологии данные шифруются на стороне отправителя и расшифровываются только на стороне получателя, что делает их недоступными для просмотра или изменения посторонними лицами.

Энд-ту-энд шифрование позволяет обмениваться информацией безопасным способом даже при передаче через ненадежные сети или платформы. Как работает энд-ту-энд шифрование?

- Отправитель и получатель устанавливают секретный ключ, который будет использоваться для шифрования и расшифровки данных.

- Отправитель шифрует данные с помощью этого ключа, превращая их в бессмысленный набор символов.

- Зашифрованные данные передаются по сети, где они могут быть схвачены злоумышленниками, но остаются непонятными.

- Получатель использует свою копию секретного ключа для расшифровки данных и получения исходной информации.

Преимущества использования энд-ту-энд шифрования:

- Конфиденциальность: Зашифрованные данные остаются непостижимыми для третьих лиц, что обеспечивает высокий уровень конфиденциальности.

- Интегритет: Энд-ту-энд шифрование позволяет достоверно проверить, не были ли данные изменены в процессе передачи.

- Безопасность: С использованием сильного шифрования и уникальных ключей, энд-ту-энд шифрование обеспечивает высокий уровень безопасности передаваемых данных.

- Защита от перехвата: Перехват зашифрованных данных бесполезен без доступа к секретному ключу.

Важно отметить, что энд-ту-энд шифрование не предохраняет от утечки информации на устройстве отправителя или получателя. Поэтому для обеспечения максимальной конфиденциальности следует использовать надежные методы защиты данных.

| Название | Описание |

|---|---|

| Популярное приложение для обмена сообщениями с мобильных устройств. | |

| Signal | Открытое приложение для обмена мгновенными сообщениями с энд-ту-энд шифрованием. |

| iMessage | Встроенное приложение для обмена сообщениями между устройствами Apple. |

| Telegram | Популярное приложение для обмена сообщениями с возможностью создания защищенных чатов. |

Осторожность при открытии вложений

В современном мире, где все более активно используются электронные письма и файлы, безопасность данных становится особенно важной. Одним из распространенных способов получения вредоносного программного обеспечения является открытие вложений в письмах.

Открывая вложения, мы даем злоумышленникам возможность получить доступ к нашим личным данным или заражаем наш компьютер или сеть вирусами или вредоносными программами.

Чтобы защитить свою информацию, необходимо соблюдать некоторые меры предосторожности при открытии вложений:

- Будьте осторожны с незнакомыми отправителями. Если вы получаете письмо с вложением от незнакомого вам отправителя, будьте особенно внимательны. Вероятность того, что вложение может содержать вредоносный код, в таком случае высока.

- Не открывайте подозрительные файлы. Если вам приходит письмо с вложением, но вы не ожидаете получить такой файл или подозреваете, что письмо мошенническое, лучше не открывать вложение. Если вам действительно необходимо получить этот файл, лучше сначала связаться с отправителем и уточнить, что это за файл.

- Не нажимайте на подозрительные ссылки. Некоторые письма могут содержать ссылки на веб-сайты, которые злоумышленники используют для распространения вредоносного программного обеспечения. Будьте осмотрительны и не нажимайте на подозрительные ссылки в письмах.

- Используйте антивирусное программное обеспечение. Установка антивирусного программного обеспечения на ваш компьютер может помочь обнаружить и блокировать вредоносные файлы при попытке их открыть.

- Будьте осторожны при общении в мессенджерах. Время от времени мы также получаем вложения в мессенджерах. Однако злоумышленники могут использовать этот способ для распространения вредоносного программного обеспечения. Также будьте осторожны и не открывайте подозрительные вложения, полученные в мессенджерах.

Соблюдение этих мер предосторожности поможет вам защитить свою информацию и избежать неприятностей, связанных с открытием вредоносных вложений в электронных письмах.

Вопрос-ответ:

Какие данные могут быть утеряны при нарушении конфиденциальности?

При нарушении конфиденциальности могут быть утеряны такие данные, как персональные информация, номера кредитных карт, пароли от аккаунтов, документы, фотографии и другие конфиденциальные данные, которые могут быть использованы для вредных целей.

В чем состоит первый шаг в защите конфиденциальности?

Первый шаг в защите конфиденциальности — это осознание важности сохранения своей информации в секрете. Необходимо быть внимательным к деталям и следить за доступом к своим устройствам и аккаунтам, чтобы предотвратить несанкционированный доступ к вашей информации.

Какие меры безопасности можно принять для защиты своей информации?

Существует ряд мер безопасности, которые можно принять для защиты своей информации. Некоторые из них включают в себя: установку паролей на свои устройства и аккаунты, использование сильных паролей, обновление программного обеспечения на устройствах, ограничение количества информации, распространяемой через интернет, и использование программного обеспечения для защиты от вирусов и вредоносных программ.

Как выбрать надежный пароль для своих аккаунтов?

Для выбора надежного пароля для своих аккаунтов рекомендуется использовать комбинацию букв верхнего и нижнего регистра, цифр и специальных символов. Пароль должен быть длинным и не содержать личной информации, такой как имя, дата рождения или номер телефона. Использование уникальных паролей для каждого аккаунта также является важным.

Что делать, если я подозреваю утечку моей информации?

Если вы подозреваете утечку своей информации, первым шагом является изменение паролей на своих аккаунтах и уведомление службы поддержки. Также рекомендуется проверить устройства на наличие вредоносного программного обеспечения и установить программу для защиты от вирусов, если еще этого не сделано. Если у вас есть подозрение на кражу личных данных, необходимо обратиться в правоохранительные органы.